Содержание

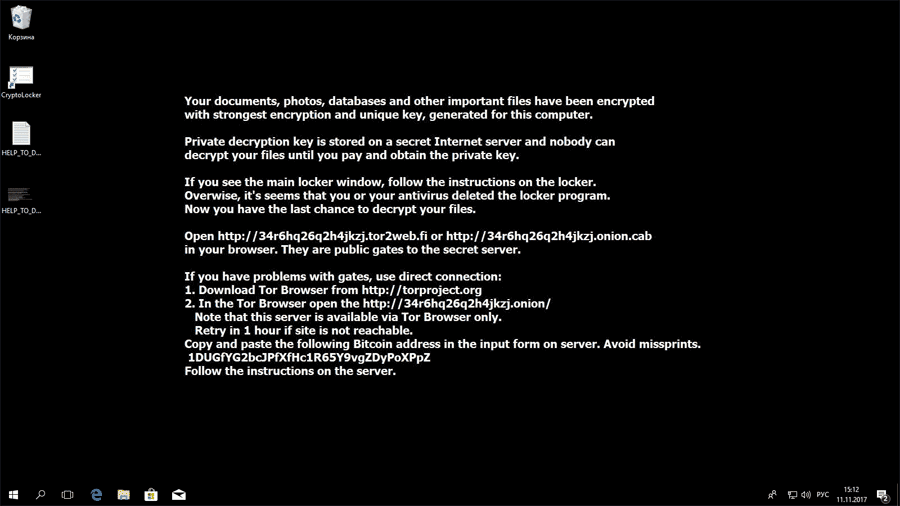

В последней версии Windows 10 Fall Creators Update (версия 1709) появилась новая функция защитника Windows. Функция «Контролируемый доступ к папкам» позволяет защитить файлы и папки от действия вирусов-шифровальщиков и других подобных угроз.

В этой статье попробуем разобраться, что из себя представляет функция «Контролируемый доступ к папкам». Я покажу как включить защиту от шифровальщиков и сделаю небольшой эксперимент с заражением Windows для того, чтобы узнать насколько эта самая защита от шифровальщиков может защитить пользователя.

Еще по теме: Как определить шифровальщик

Защита от шифровальщиков в Windows 10

Функция «Контролируемый доступ к папкам» позволяет пользователям контролировать доступ к определенным папкам. Работает она по принципу, все что не добавлено в белый лист — будет заблокировано. Теоретически это должно усложнить шифровальщикам получение доступа к папкам и заражения файлов.

Шифровальщики — основной подкласс троянов-вымогателей, а Windows — основная атакуемая платформа. Поэтому Microsoft старается предпринять дополнительные меры защиты.

Проблема в том, что шифровальщики — это не классические вирусы трояны, и эффективное противодействие им требует принципиально других подходов. Отловить известного шифровальщика по сигнатуре под силу практически любому антивирусу, а вот поймать новый экземпляр — совсем другая задача.

Упреждающий удар со стороны антивируса затруднен хотя бы потому, что трояны-вымогатели используют легитимные средства криптографии, как и многие популярные программы шифрования. В их коде обычно нет каких-нибудь явных признаков злонамеренной активности, поэтому эвристика и другие меры несигнатурного анализа антивириусов часто не срабатывают.

Поиск отличительных маркеров Ransomware — головная боль всех антивирусных разработчиков. Все, что они пока могут предложить, — это подменить задачу. Вместо поиска рансомварей сосредоточиться на их основной цели и смотреть за ней.

То есть — контролировать доступ к файлам и каталогам пользователя, а также регулярно делать их бэкап на случай, если шифровальщик все же до них доберется.

На практике это далеко не идеальный подход. Контроль доступа — это снова баланс между безопасностью и удобством, сильно смещенный в сторону дискомфорта. Концептуально ситуация такая же, как и при использовании новой функции Exploit Guard: либо запрещающие правила применяются сполна, но работать за компьютером становится проблематично, либо ограничения заданы формально ради сохранения совместимости со старым софтом и удобства пользователя.

Подобный контроль доступа давно появился в сторонних антивирусах, но немного в другом виде. Он был нацелен на сохранность системы, а не на обнаружение угроз. Предполагается, что, если антивирус проморгает зловреда, дополнительные средства контроля просто заблокируют нежелательные изменения в каталоге \Windows\ и загрузчике.

Если для системных файлов этот подход еще как-то годится, то для пользовательских — нет. В отличие от системного каталога, содержимое которого более-менее одинаково на разных компьютерах, в пользовательском может находиться что угодно.

К тому же запросы на изменение файлов в нем могут поступить от любой программы. Добавьте к этому OLE, возможность любого процесса вызывать другой и открывать файлы через него, и вы получите представление о том, как выглядит ад для антивирусного разработчика.

Поскольку модификация пользовательских файлов никак не влияет на работу ОС, в Windows не было встроенных средств их защиты. Все изменилось с выходом обновленной версии Windows 10, в которой встроенный «Защитник» начал контролировать документы, фотографии и прочий пользовательский контент.

Утверждается, что он не даст заменить файлы их зашифрованными версиями, лишая авторов шифровальщика повода требовать выкуп.

Как включить контролируемый доступ к папкам

Вот несколько шагов, с помощью которых вы сможете включить функцию «Контроль доступа».

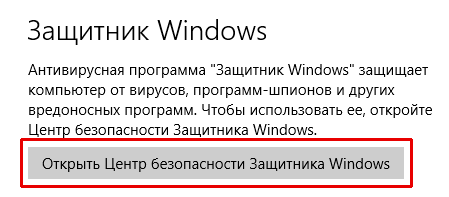

- Зайдите в параметры Windows и выберите пункт «Обновление и безопасность».

- В левом меню перейдите на вкладку «Защитник Windows».

- Откройте центр безопасности Windows.

- Защита от вирусов и угроз.

- Параметры защиты от вирусов и угроз.

- Контролируемый доступ к папкам.

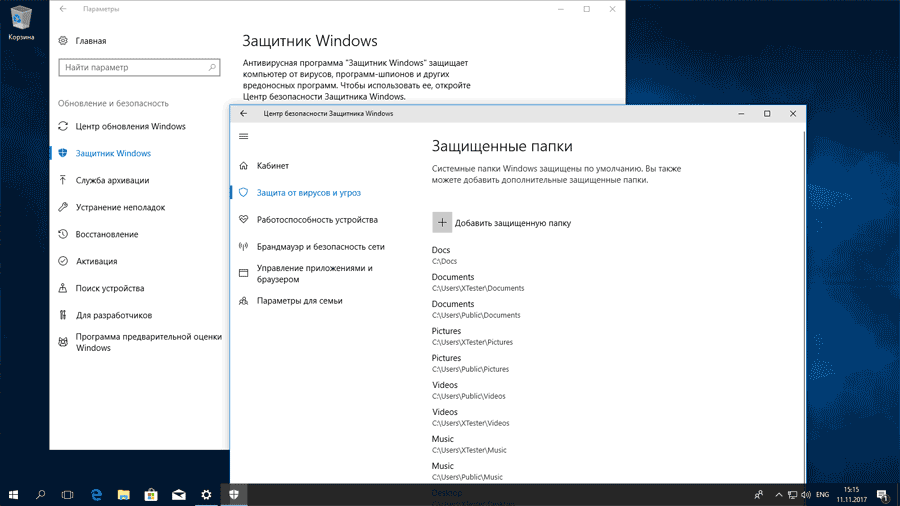

- Добавление папок.

С включение контроля доступа и добавлением защищенных папок разобрались. Теперь давайте проверим в действии.

Тестирование функции «Контроль доступа Windows»

Для проверки я решил создать тестовую папку C:\Docs\ с документами разного типа и добавить ее в список контроля доступа Windows Defender. Затем запустил несколько популярных троянов-вымогателей и посмотрел, сможет ли «Защитник Windows» им противостоять и защитить пользователя от шифровальщика.

В этом тесте Windows Defender справился с подборкой троянов лучше многих сторонних антивирусов. Он просто не дал скопировать с сетевого диска ни один образец, включая разные модификации WannaCry, Petya, TeslaCrypt, Jigsaw, Locky и Satana.

Все они были автоматически удалены, несмотря на измененное расширение (.tst) и упаковку средствами UPX.

Новый компонент «Контролируемый доступ к папкам» — это часть защиты в реальном времени. Поэтому отключить в Windows Defender сканирование на лету и проверить новую функцию отдельно не удастся. Отключить постоянную защиту можно только полностью, но тогда результат будет предсказуемым.

Я расширил тестовую подборку шифровальщиков, включив в нее свежие и малоизвестные виды. Однако Windows Defender моментально удалял их все, не оставляя выбора. Поэтому было решено провести модельный эксперимент, написав… нет, нет! Что вы, господин прокурор! Никакой не вирус, а простейшую безвредную программу. Вот ее код, добро пожаловать в девяностые!

|

1 2 3 4 5 6 7 8 9 10 11 |

@echo off echo Open `Docs` directory cd C:\Docs\ dir echo The original content of `lenses.txt` file is listed below: more < lenses.txt echo Changing text in file 'lenses.txt'... echo File data was replaced by this string>lenses.txt echo Done! more < lenses.txt |

Любой шифровальщик заменяет файлы пользователя их зашифрованными версиями. По сути, нам требуется проверить, как функция «Контролируемый доступ к папкам» блокирует операции перезаписи файлов в каталоге пользователя.

Эта программа как раз заменяет содержимое файла в указанном каталоге той строкой, которую вы сами укажешь. Знак > перенаправляет консольный вывод в файл, полностью перезаписывая его.

Преимущество у этого батника в том, что он выглядит подозрительно (исполняемый файл с низкой репутацией) и его код точно неизвестен антивирусу. Он был написан только что и не успел нигде засветиться.

В качестве цели был указан файл lenses.txt, поскольку его содержимое отформатировано знаками табуляции и наглядно отображается в консоли командой more в пределах одного экрана.

После запуска командный файл показывает содержимое каталога C:\Docs\, а затем — файла lenses.txt. Он пытается перезаписать его строкой File data was replaced by this string и снова показывает содержимое lenses.txt для проверки результата.

Сам командный файл запускается из другого каталога — «Загрузки», имитируя привычку неопытного пользователя (скачивать что ни попадя и кликать на все подряд).

Если мы просто запустим батник двойным кликом, то увидим, что файл lenses.txt остался в прежнем виде. Функция «Контролируемый доступ к папкам» справилась со своей задачей, предотвратив перезапись документа по команде от неизвестного исполняемого файла.

При этом текст можно спокойно открыть и отредактировать в «Блокноте», а потом сохранить поверх старого, и это не вызовет никаких вопросов. Notepad — доверенный процесс, и для пользователя защита работает прозрачно.

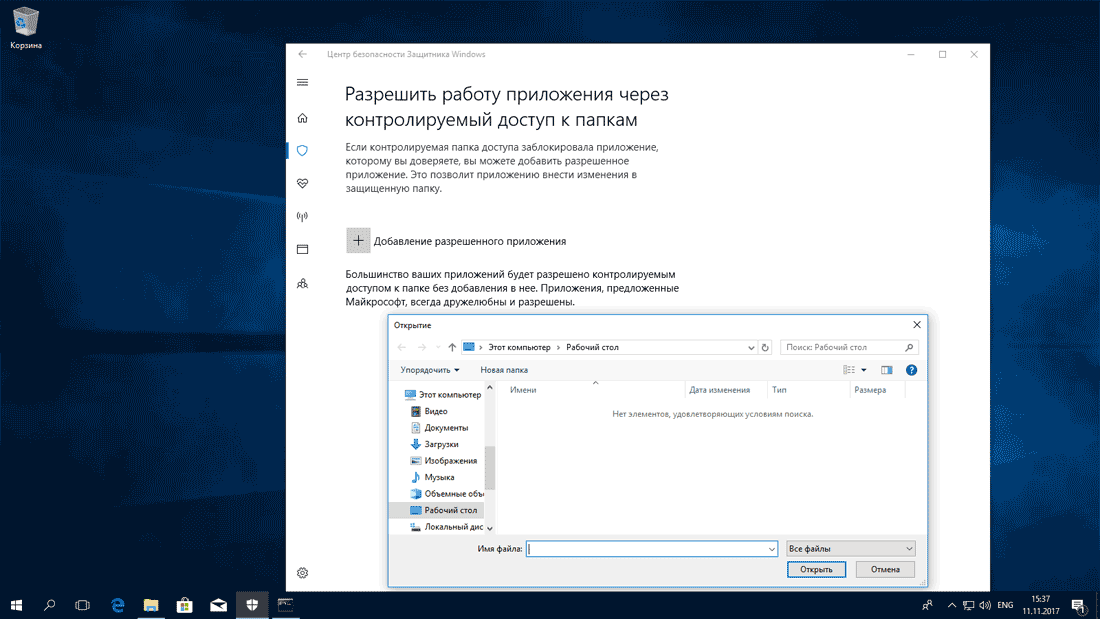

При желании можно добавить стороннее приложение в список доверенных. Да, вы совершенно верно восприняли это как потенциальный вектор атаки.

Если мы предварительно выполним повышение привилегий и запустим наш батник с правами админа, то файл lenses.txt будет тихо перезаписан. Защитник Windows не шелохнется и даже не отразит это событие в логе. Ему все равно, админ отдал команду или какой-то левый файл от имени админа.

Таким образом, с использованием (само)доверенных процессов или с помощью предварительного повышения привилегий трояны-шифровальщики смогут обойти новую функцию «Контролируемый доступ к папкам», появившуюся в Windows 10 v. 1709. Причем сделать это можно даже методами времен MS-DOS. Да здравствует совместимость!

Контролируемый доступ к папкам: есть ли смысл?

Как мы смогли выяснить «Контроль доступа» — защита полумера. Она поможет снизить ущерб от простейших шифровальщиков, запускаемых с правами пользователя и не более.

Если же автор очередного шифровальщика будет использовать способы повышения привилегий или сможет отправить запрос на изменение файлов через доверенный процесс, то новые функции Windows 10 не спасут данные пользователя.

Минимизировать последствия заражения поможет только регулярный бэкап. Главное, чтобы шифровальщик не смог зашифровать и резервные копии. Поэтому лучше хранить их на неперезаписываемом (или хотя бы отключаемом) внешнем носителе и иметь дубликат в облаке. Более подробно о защите от шифровальщиков вы можете узнать из статьи «Как защититься от шифровальщика BadRabbit».

Как защититься от шифровальщика в Windows 7 ?

На Windows 7 нет такой функции. Частые обновления системы и антивирусов помогут защититься от всех видов вредоносных программ, в том числе от шифровальщиков.

Подскажете, почему в указанном Вами месте вообще нет ничего похожего на «Контролируемый доступ к папкам»

Обновите Windows!

т.е если я напишу программу чтобы сохраняла текст через notepad.exe то защита не сработает. таким образом обходится и касперский кстати.