Содержание

В этой статье мы подробно расскажем о том, что происходит с iPhone в криминалистической лаборатории. Мы выясним, насколько реально взломать защиту iOS разных версий и что для этого понадобится в разных случаях. Мы уже описывали несколько сторон этого процесса, но сегодня разберем его целиком и постараемся охватить все возможные варианты.13 августа Русская служба Би-би-си сообщила о закупке Следственным комитетом аппаратуры для взлома iPhone, которая вскроет самый свежий iPhone всего за девять минут. Не верите? Я тоже не верю, что такое могло опубликовать столь солидное издание, но факт остается фактом.

Хочется прокомментировать фразу эксперта Дмитрия Сатурченко: «Израильской Cellebrite для взлома iPhone 7 или 8 нужно больше суток, а извлеченные данные требуют серьезной аналитики. MagiCube обрабатывает тот же iPhone за девять минут, при этом оборудование заточено на получение чувствительных данных из мессенджеров, где содержится 80–90% интересной информации».

У неподготовленного читателя может создаться впечатление, что можно просто взять любой iPhone и извлечь из него информацию об использовании мессенджеров. Это не так по многим причинам. Начнем с того, что MagiCube — дубликатор жестких дисков, а мобильные устройства анализирует другой комплекс. iPhone тоже подойдет не любой, а работающий строго под управлением iOS 10.0–11.1.2 (то есть ни разу не обновлявшийся после 2 декабря 2017 года). Далее нам потребуется узнать (у пользователя) или взломать (сторонними решениями — GrayKey или Cellebrite) код блокировки. И вот после этого, разблокировав телефон, можно подключать его к китайскому комплексу и извлекать информацию.

Несмотря на это, новость разошлась по массе изданий. «Специалисты» из SecurityLab, не удосужившись ни поставить ссылку на первоисточник, ни даже указать автора, пишут: «Следственный комитет закупил аппаратуру для получения доступа к переписке». «По словам экспертов, для взлома последних моделей iPhone комплексу MagiCube требуется порядка десяти минут».

Что же, в конце концов, происходит? Можно ли взломать iPhone 7 или 8 за девять минут? Действительно ли решение iDC-4501 (а вовсе не MagiCube, который является всего лишь дубликатором жестких дисков) превосходит технологии Cellebrite и Grayshift? Наконец, как же все-таки можно взломать iPhone? Попробуем разобраться, что же именно закупил Следственный комитет, как и когда это работает и что делать в тех 99% случаев, когда комплекс не справляется с задачей.

От чего зависит успех взлома iPhone?

Прежде чем пытаться получить доступ к iPhone, давайте разберемся, что и при каких условиях можно сделать. Да, у нас была масса публикаций, в том числе и весьма детальных, в которых мы описывали различные способы взлома устройств. Но вот перед вами лежит черный кирпичик. Каким из многочисленных способов и какими инструментами вы собираетесь воспользоваться? Получится ли это сделать вообще, а если получится — сколько времени займет взлом и на что вы можете рассчитывать в результате?

Да, очень многое зависит от модели устройства и установленной на нем версии iOS (которую, кстати, нужно еще узнать — и, забегая вперед, скажу: далеко не факт, что вам это удастся). Но даже iPhone вполне очевидной модели с точно известной версией iOS может находиться в одном из множества состояний, и именно от этого будет зависеть набор доступных вам методов и инструментов.

Для начала давайте договоримся: мы будем рассматривать исключительно поколения iPhone, оборудованные 64-разрядными процессорами, то есть модели iPhone 5S, все версии iPhone 6/6s/7/8/Plus и текущий флагман — iPhone X. С точки зрения взлома эти устройства отличаются мало (за исключением старых поколений в случае, если у вас есть доступ к услугам компании Cellebrite).

Установлен ли код блокировки?

Apple может использовать максимально стойкое шифрование, наворотить сложнейшую многоуровневую защиту, но защитить пользователей, которым «нечего скрывать», не сумеет никто. Если на iPhone не установлен код блокировки, извлечь из него данные — дело тривиальное. Начать можно за те самые девять минут, о которых говорилось в статье Би-би-си. Вероятно, процесс займет более длительное время: на копирование 100 Гбайт данных уходит порядка двух часов. Что для этого требуется?

Во-первых, подключите телефон к компьютеру, установите доверенные отношения и создайте резервную копию. Для этого можно использовать даже iTunes (предварительно обязательно отключите в нем двустороннюю синхронизацию), но специалисты предпочтут свое ПО.

Установлен ли пароль на резервную копию?

Не установлен? Установите и сделайте еще одну резервную копию!

Зачем устанавливать пароль на бэкап?

Дело в том, что заметная часть информации в резервных копиях iOS шифруется даже тогда, когда пользователь такого пароля не устанавливал. В таких случаях для шифрования используется уникальный для каждого устройства ключ. Лучше установить на бэкап любой известный вам пароль; тогда резервная копия, включая «секретные» данные, будет зашифрована этим же паролем. Из интересного — вы получите доступ к защищенному хранилищу keychain, то есть ко всем паролям пользователя, сохраненным в браузере Safari и многих встроенных и сторонних приложениях.

А что, если пароль на резервную копию установлен и я его не знаю?

Маловероятно для людей, которым нечего скрывать, но все же? Для устройств, работающих на старых версиях iOS (8.x–10.x), единственный вариант — перебор. И если для iOS 8–10.1 скорость атаки была приемлемой (сотни тысяч паролей в секунду на GPU), то начиная с iOS 10.2 лобовая атака не вариант: скорость перебора не превышает сотни паролей в секунду даже при использовании мощного графического ускорителя. Впрочем, можно попробовать извлечь пароли, которые пользователь сохранил, например, в браузере Chrome на персональном компьютере, составить из них словарик и использовать его в качестве базового словаря для атаки. (Не поверите: такая простая тактика срабатывает примерно в двух случаях из трех.)

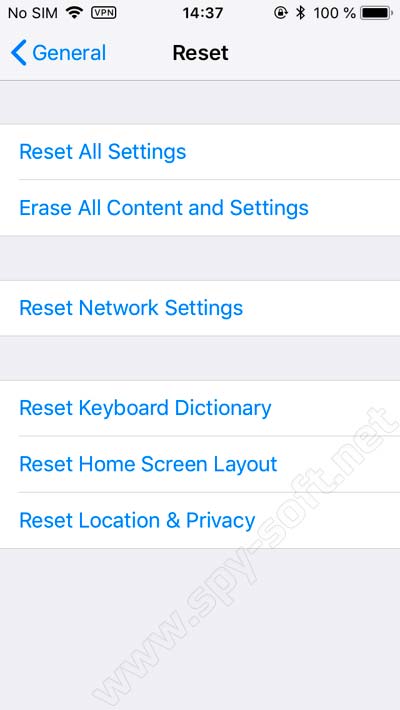

А вот устройства на iOS 11 и 12 позволяют запросто сбросить пароль на резервную копию прямо из настроек iPhone. При этом сбросятся некоторые настройки, такие как яркость экрана и пароли WiFi, но все приложения и их данные, а также пароли пользователя в keychain останутся на месте. Если есть код блокировки, его потребуется ввести, но если он не установлен, то сброс пароля на бэкап — дело нескольких кликов.

Что еще можно извлечь из устройства с пустым кодом блокировки?

Не прибегая к джейлбрейку, совершенно спокойно можно извлечь следующий набор данных:

- полную информацию об устройстве;

- информацию о пользователе, учетных записях Apple, номере телефона (даже если SIM-карту извлекли);

- список установленных приложений;

- медиафайлы: фото и видео;

- файлы приложений (например, документы iBooks);

- системные журналы crash logs (в них, в частности, можно обнаружить информацию о приложениях, которые были впоследствии деинсталлированы из системы);

- уже упомянутую резервную копию в формате iTunes, в которую попадут данные многих (не всех) приложений и пароли пользователя от социальных сетей, сайтов, маркеры аутентификации и многое другое.

Джейлбрейк и физическое извлечение данных

Если вам не хватило информации, извлеченной из бэкапа, или если не удалось подобрать пароль к зашифрованной резервной копии, остается только джейл. Сейчас jailbreak существует для всех версий iOS 8.x, 9.x, 10.0–11.2.1 (более ранние не рассматриваем). Для iOS 11.3.x есть джейл Electra, который работает и на более ранних версиях iOS 11.

Для установки джейлбрейка нужно воспользоваться одной из публично доступных утилит (Meridian, Electra и так далее) и инструментом Cydia Impactor. Существуют альтернативные способы взлома — например, эскалация привилегий без установки публичного джейлбрейка при помощи эксплуатации известной уязвимости (напомню, для iOS 10–11.2.1 это одна и та же уязвимость, информацию о которой, включая готовый исходный код, опубликовали специалисты Google). Объединяет все эти способы общий момент: для их использования необходимо, чтобы iPhone был разблокирован и связан с компьютером (установлены доверенные отношения).

Следующий шаг — извлечение образа файловой системы. Для этого в лучшем случае достаточно открыть с телефоном сессию по протоколу SSH и выполнить на iPhone цепочку команд; в более сложных случаях потребуется вручную прописать нужные пути в PATH либо воспользоваться готовым продуктом. Результатом будет файл TAR, переданный через туннельное соединение.

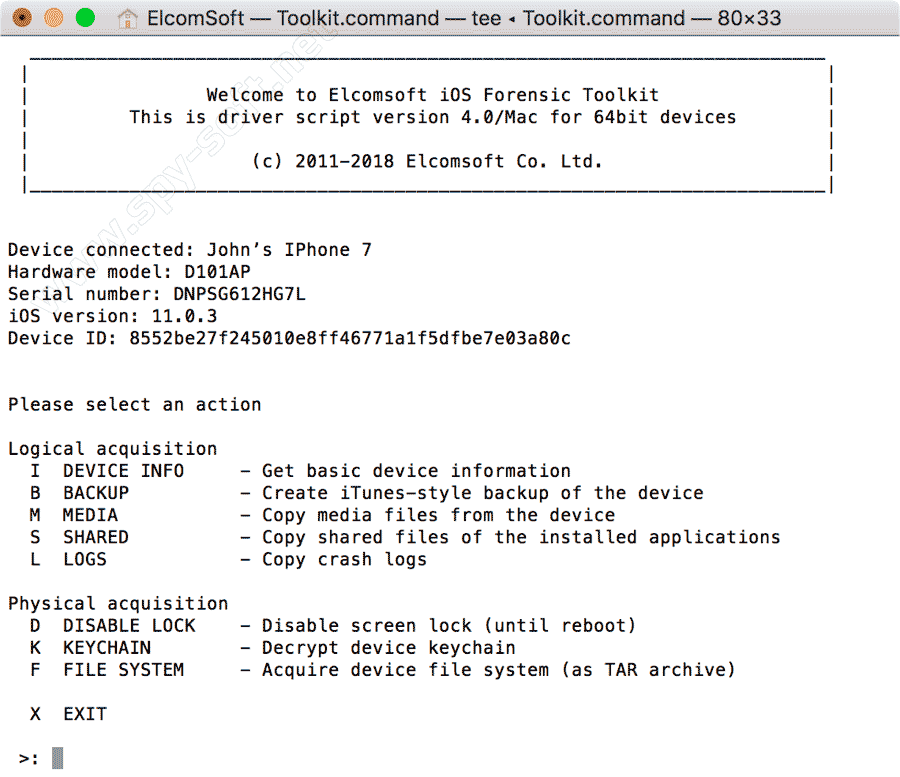

Если на смартфоне установлена iOS 11.3.x, ставить джейлбрейк придется вручную, а для извлечения информации воспользоваться утилитой iOS Forensic Toolkit или другой подобной.

Если же на iPhone работает iOS 11.4 или более свежая версия, то джейл придется отложить на неопределенное время — пока сообщество разработчиков не нащупает очередную незакрытую уязвимость. В этом случае вам послужит резервная копия (а также извлечение общих файлов приложений, фотографий и медиафайлов и некоторых системных журналов).

Разумеется, в резервную копию попадает не все. К примеру, в ней не сохраняется переписка в Telegram, в нее не попадают сообщения электронной почты, а история данных местоположения пользователя исключительно лаконична. Тем не менее резервная копия — это уже немало.

А что, если пользователь не совсем беспечен и все-таки установил код блокировки?

Даже самые беспечные пользователи вынуждены использовать пасскод, если таково требование политики безопасности их работодателя или если они хотят использовать Apple Pay. И здесь два варианта: или код блокировки известен, или нет. Начнем с простого.

Известен ли код блокировки?

Если вы знаете код блокировки, то можете сделать с устройством практически что угодно. Включить и разблокировать — в любой момент. Поменять пароль от Apple ID, сбросить привязку к iCloud и отключить iCloud lock, включить или выключить двухфакторную аутентификацию, сохранить пароли из локального keychain в облако и извлечь их оттуда. Для устройств с iOS 11 и более новых — сбросить пароль на резервную копию, установить собственный и расшифровать все те же пароли от сайтов, разнообразных учетных записей и приложений.

В iOS 11 и более новых код блокировки, если он установлен, потребуется и для установки доверенных отношений с компьютером. Это необходимо как для снятия резервной копии (здесь могут быть и другие варианты — например, через файл lockdown), так и для установки джейлбрейка.

Сможете ли вы установить джейлбрейк и вытащить те немногие, но потенциально ценные для расследования данные, которые не попадают в резервную копию? Это зависит от версии iOS:

- iOS 8.x–9.x: джейлбрейк есть практически для всех комбинаций ОС и платформ;

- iOS 10.x–11.1.2: джейлбрейк использует открытый эксплоит, обнаруженный специалистами Google. Работает на всех устройствах;

- iOS 11.2–11.3.x: джейлбрейк существует и может быть установлен;

- iOS 11.4 и выше: в настоящий момент джейла не существует.

А что, если код блокировки неизвестен?

В этом случае вероятность успешно извлечь хоть что-нибудь начинает снижаться. Впрочем, и здесь не все потеряно — в зависимости от того, в каком состоянии поступил на анализ телефон и какая версия iOS на нем установлена.

Экран устройства заблокирован или разблокирован?

Далеко не всегда в руки полиции попадает заблокированный телефон, для которого известен код блокировки. Довольно типична «просьба» полицейского: «Передайте мне телефон. Разблокируйте!» По словам самих работников полиции, если говорить уверенным тоном, да еще и на месте происшествия, люди часто выполняют просьбу. Спустя 10–15 минут «они начинают думать», но уже поздно: получить назад разблокированное устройство вряд ли удастся. Более того, у полиции может быть ордер, в котором будет прописано разрешение на разблокировку устройства при помощи датчика отпечатков или лица пользователя против воли владельца (а вот узнать таким же образом код блокировки может не получиться в зависимости от юрисдикции).

Apple встроила в iOS защиту от таких действий полиции, ограничив период, в течение которого датчики Touch ID и Face ID сохраняют работоспособность. Спустя определенное время, которое может отсчитываться как с момента последней разблокировки вообще, так и с момента последнего ввода кода блокировки, iPhone при очередной попытке разблокировать устройство предложит ввести код блокировки.

Не будем подробно останавливаться на этой теме, тем более что о ней мы уже писали. Достаточно упомянуть, что биометрические датчики отключаются спустя 48 часов с момента последней разблокировки, или спустя восемь часов, если пользователь не вводил код блокировки в течение шести дней, или после пяти неудачных попыток сканирования, или после того, как пользователь активирует режим SOS, который появился в iOS 11.

Итак, в мои руки попал iPhone, экран которого разблокирован. Какие мои действия?

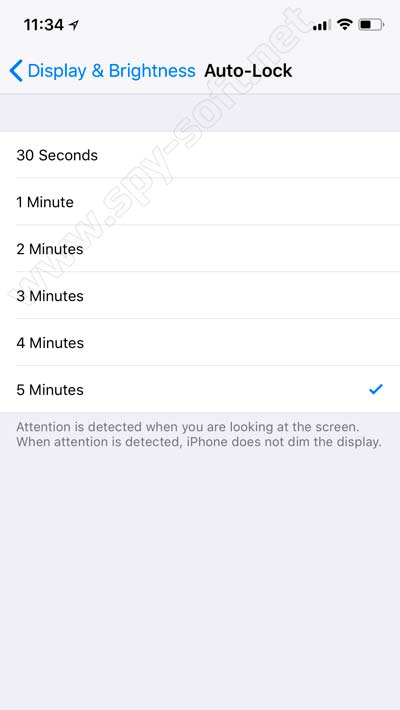

- Постарайтесь отключить автоматическую блокировку экрана в настройках. Учтите, что, если на телефоне установлена корпоративная политика Exchange или MDM, такая возможность может быть заблокирована.

- Подключите телефон к компьютеру и попытайтесь установить доверенные отношения. Для iOS c 8 по 10 для этого достаточно подтвердить запрос Trust this computer, а вот для iOS 11 и выше вам потребуется ввести код блокировки. Если же код блокировки неизвестен, попытайтесь найти на компьютере пользователя файл lockdown (о том, что это такое и где хранится, мы уже неоднократно писали).

- Если удалось установить доверенные отношения, создайте резервную копию.

- Если же доверенные отношения установить не удалось, а файл lockdown не нашелся или срок его действия истек, вам придется воспользоваться комплексом GrayKey для подбора кода блокировки или услугами Cellebrite (их оказывают только полиции и спецслужбам некоторых стран).

Подробнее про файлы lockdown можно почитать в статье «Как извлечь данные из iPhone«. В двух словах: для того чтобы начать обмениваться данными с компьютером, iPhone требует установить доверенное соединение, в процессе которого создается пара криптографических ключей. Один из ключей сохраняется в самом устройстве, а второй передается на компьютер, где и хранится в виде обычного файла. Если такой файл скопировать на другой компьютер или подсунуть телефону при помощи специального ПО, то телефон будет уверен, что общается с доверенным компьютером. Сами файлы сохраняются здесь:

- в Windows Vista, 7, 8, 8.1, Windows 10 это %ProgramData%\Apple\Lockdown. Например:

1\ProgramData\Apple\Lockdown\6f3a363e89aaf8e8bd293ee839485730344edba1.plist - в Windows XP это файл %AllUsersProfile%\Application Data\Apple\Lockdown. Выглядеть полный путь будет примерно так:

1C:\Documents and Settings\All Users\Application Data\Apple\Lockdown\6f3a363e89aaf8e8bd293ee839485730344edba1.plist - в macOS это файл /var/db/lockdown.

В названии файла присутствует уникальный идентификатор устройства (iPhone или iPad). Узнать его довольно легко — достаточно выполнить запрос при помощи Elcomsoft iOS Forensic Toolkit. UUID будет сохранен в файл XML.

|

1 2 3 4 5 6 7 8 9 |

<?xml version="1.0″ encoding="UTF-8″?> <!DOCTYPE plist PUBLIC "-//Apple//DTD PLIST 1.0//EN" "http://www.apple.com/DTDs/PropertyList-1.0.dtd"> <plist version="1.0"> <dict> <…> <key>UniqueDeviceID</key> <string>0a226c3b263e004a76e6199c43c4072ca7c64a59</string> </dict> </plist> |

Срок жизни файлов lockdown в iOS 11 и более новых версиях ограничен и в точности неизвестен. Экспериментально удалось установить, что устройства, которые не подключались к доверенному компьютеру дольше двух месяцев, иногда требуют повторного установления доверенных отношений, так что старые файлы могут не сработать.

Еще чуть больше информации вы сможете получить, если у вас есть доступ к биометрике пользователя — его отпечатку пальца или лицу. Тогда вы сможете просмотреть пароли из локального хранилища keychain.

Включен iPhone или выключен?

От такой простой вещи зависит очень и очень многое. Если iPhone включен, то велик шанс на то, что владелец разблокировал устройство хотя бы раз с момента включения. Это, в свою очередь, означает наличие доступа к зашифрованному пользовательскому разделу — то есть к установленным приложениям и их данным, системным журналам и многому другому.

В телефоне, который был разблокирован хотя бы раз, работают сервисы AFC, служба создания резервных копий, есть возможность получить те данные, к которым приложения открыли доступ. Наконец, можно извлечь фотографии. Для всего этого даже не придется разблокировать телефон: при определенной удаче достаточно воспользоваться файлом lockdown, извлеченным из компьютера пользователя. Если же такого файла нет, можно попытаться разблокировать телефон датчиком отпечатка Touch ID или сканером лица Face ID.

Итак, если вам в руки попал включенный iPhone с заблокированным экраном, вы можете попробовать сделать следующее.

- Подключить телефон к компьютеру. Если на телефоне появилось сообщение Unlock iPhone to use accessories, а компьютер совершенно не видит устройства, то вам не повезло: вероятно, на устройстве работает iOS 11.4.1 или более новая и прошло больше часа с момента, когда пользователь в последний раз разблокировал устройство. Этот режим имеет название USB Restricted Mode и стал реакцией Apple на появление сервисов для взлома кода блокировки — в первую очередь GrayKey и Cellebrite. Увы, если телефон перешел в режим ограничения USB, вам не удастся ни воспользоваться файлом lockdown, ни подобрать код блокировки при помощи сервисов GrayKey или Cellebrite. Не поможет ни перезагрузка, ни даже восстановление прошивки через recovery mode с сохранением данных. Единственная возможность — разблокировать телефон при помощи Face ID, Touch ID (о них — ниже; время, в течение которого можно использовать биометрику для разблокировки, ограничено). Наконец, телефон всегда можно разблокировать, введя правильный код блокировки.

- Если телефон подключился к компьютеру, то первое, что нужно сделать, — получить информацию об устройстве. В Elcomsoft iOS Forensic Toolkit для этого служит команда Information. Даже без установления доверенных отношений с компьютером вы сможете узнать версию iOS, точный идентификатор модели, серийный номер устройства и, возможно, номер телефона пользователя (даже если из телефона вынули SIM-карту). В зависимости от установленной версии iOS вам будут доступны те или иные способы добраться до пользовательских данных.

- Если телефон подключился к компьютеру, а у вас на руках есть файл lockdown с компьютера пользователя — считайте, что вам повезло. При помощи этого файла можно попытаться создать свежую резервную копию — разблокировать телефон не придется! Впрочем, о файлах lockdown мы уже писали; если файл действующий, то вам удастся извлечь из телефона как минимум расширенную информацию об устройстве (если iPhone не был разблокирован хотя бы раз после включения). А вот если телефон был разблокирован хотя бы единожды после того, как его включили, то при помощи файла lockdown получится извлечь и медиафайлы (фото и видео), и журнал crash logs, и файлы приложений, и свежую резервную копию (вот только пароль на бэкап, если он установлен, сбросить не получится — для этого нужен код блокировки).

Но что, если на руках у вас классический черный кирпич без признаков жизни? Если взломать требуется выключенный iPhone, вам так или иначе потребуется узнать код блокировки. Дело в том, что раздел пользовательских данных iPhone зашифрован, а ключ шифрования вычисляется динамически на основе аппаратного ключа и данных, которые вводит пользователь, — того самого кода блокировки.

Даже если вы извлечете из телефона микросхему памяти, вам это ничем не поможет: данные зашифрованы, доступа к ним нет. Более того: если iPhone работает под управлением iOS 11.4.1 или более новой, то очень высока вероятность, что до ввода правильного пароля вы не сможете даже подключить устройство к компьютеру. Точнее, физически подключить вы его сможете, но передача данных через USB будет заблокирована — не получится даже получить информацию об устройстве и узнать, какая же версия iOS на нем запущена.

Итак, у вас на руках заблокированный телефон, который можно подключить к компьютеру. Попробуем взломать код блокировки?

В каких случаях можно взломать код блокировки экрана

Вот мы и дошли до самого интересного. Можно ли взломать iPhone за девять минут? А за сутки? А в принципе? Если телефон заблокирован, а код блокировки неизвестен, многое будет зависеть от состояния устройства. Рассмотрим все возможные обстоятельства, расположив их в порядке возрастания сложности.

- На телефоне запущена старая версия iOS (до 11.4) и телефон разблокировался пользователем хотя бы раз с момента начальной загрузки. В этих весьма благоприятных условиях вы сможете воспользоваться GrayKey или услугами Cellebrite (если вы представляете правоохранительные органы). Скорость перебора будет высокой: четырехзначный цифровой код блокировки можно подобрать менее чем за час, а скорость перебора шестизначных цифровых кодов будет высокой для первых 300 тысяч попыток. Дальше скорость перебора резко снизится — сработает защита Secure Enclave.

- На телефоне запущена старая версия iOS (до 11.4) и телефон не разблокировался ни разу после включения, либо версия iOS 11.4 (неважно, разблокировался ли телефон), либо версия iOS 11.4.1 и выше (неважно, разблокировался ли телефон, но режим USB Restricted Mode не активировался — то есть прошло меньше часа с последней разблокировки устройства или телефон был подключен к цифровому адаптеру, чтобы предотвратить блокировку). Во всех этих случаях скорость перебора будет очень медленной: четырехзначные цифровые коды блокировки могут быть взломаны за неделю, а шестизначный цифровой код можно перебирать до двух лет.

- На телефоне запущена iOS 11.4.1 или более новая; активировался режим USB Restricted Mode. Увы, единственное, что можно сделать в таком случае, — это попробовать разблокировать телефон датчиком Touch ID или Face ID либо ввести правильный код блокировки. Запустить автоматизированный перебор не удастся, как не удастся и обойти уничтожение данных после десяти неверных попыток (если эта опция включена пользователем).

Как работает взлом кода блокировки

Для современных устройств с iOS 10 версий и 11 существует ровно два решения, которые позволяют подобрать код блокировки экрана. Одно из них разработала компания Cellebrite и предоставляет его в виде сервиса, доступного исключительно правоохранительным органам при наличии соответствующего постановления. Чтобы взломать код блокировки, телефон нужно отправить в сервисный центр компании; а чтобы понять, возможен ли перебор в принципе, вам предложат запустить специальную утилиту. Про решение Cellebrite известно мало; компания тщательно охраняет свои секреты.

Другое решение называется GrayKey — его разработала компания Grayshift. Решение поставляется правоохранительным органам и некоторым другим организациям, которые могут самостоятельно заниматься перебором паролей. Про GrayKey нам известно больше.

Решение Grayshift не пользуется режимом DFU (именно через него удалось взломать старые айфоны) и загружает агент в режиме системы. Перебор можно запустить как на устройствах, которые были разблокированы хотя бы раз после включения или перезагрузки, так и на «холодных» устройствах, которые были только что включены. При этом скорость перебора отличается даже не в разы — на порядки.

Так, для устройства, которое было хотя бы раз разблокировано после загрузки, полный перебор всех паролей из четырех цифр возможен за 30 минут, но для этого же устройства, если оно было только что включено, атака на четырехзначный код будет длиться до 70 дней, а про взлом шестизначных цифровых паролей без качественного словаря можно забыть: полный перебор займет десятилетия (устройством дается лишь одна попытка каждые десять минут). Правда, с шестизначными кодами есть тонкость: после 300 тысяч попыток скорость перебора резко падает и устройство переходит в режим медленного перебора.

Звучит неплохо (или плохо, в зависимости от точки зрения)? Увы, но «быстрый» перебор возможен лишь для версий iOS до 11.3.1 включительно. Если пользователь хотя бы раз обновлял свой iPhone после 29 мая 2018 года, то на устройстве будет работать iOS 11.4 или более новая. Там «быстрый» перебор при помощи GrayKey невозможен. Для iOS 11.4 и более новых версий скорость перебора GrayKey ограничена одним паролем в десять минут. Это означает, что устройство с шестизначным цифровым кодом блокировки (а современные версии iOS именно такой код предлагают установить по умолчанию) взломать будет практически невозможно.

Режим USB Restricted Mode

Об этом режиме уже неоднократно писали. Начиная с iOS 11.4.1 устройства iPhone и iPad полностью блокируют обмен данными по протоколу USB спустя один час после того, как устройство было разблокировано или отключено от аксессуара. Скорее всего, этот режим был введен с целью противодействия комплексам GrayKey и Cellebrite, которые позволяют подобрать код блокировки устройства при помощи неизвестного Apple эксплоита. Режим оказался достаточно эффективным: устройства с заблокированным портом невозможно подключить к соответствующей системе, и перебор не запускается.

Можно ли обойти режим защиты USB?

Во-первых, для активации передачи данных достаточно разблокировать телефон, например при помощи отпечатка пальца (который, в свою очередь, тоже не вечен — см. выше). Во-вторых, срабатывание ограничения можно предотвратить, подключив телефон до истечения часа с момента последней блокировки к совместимому аксессуару (годятся не все!) даже в заблокированном состоянии.

Иными словами, при конфискации устройств сотруднику полиции придется не только положить телефон в клетку Фарадея, но и подключить его к совместимому аксессуару (сгодится, к примеру, официальный переходник Apple с Lightning на USB 3 с дополнительным портом с поддержкой зарядки). Если этого не сделать, то всего через час телефон перейдет в защитный режим и запустить перебор кодов блокировки не удастся.

Безопасность — нескончаемая гонка. В Apple знают о возможности обойти защитный режим USB и разрабатывают технологию, которая будет блокировать передачу данных мгновенно после блокировки устройства. Если эта возможность войдет в состав очередной сборки iOS (а это не факт), то передача данных по протоколу USB будет автоматически деактивирована сразу после блокировки экрана устройства — подключать телефон к аксессуарам или компьютеру придется в разблокированном состоянии.

Ради удобства пользователя сделаны исключения для переходника на аудиоразъем (впрочем, его подключение никак не влияет на срабатывание USB Restricted Mode) и для зарядки от обычных зарядных устройств — но не от компьютерного порта.

Что делать, если телефон заблокирован, сломан или его вовсе нет

Как можно извлечь данные из заблокированного или сломанного устройства?

Примерно так же, как и из устройства, которого нет совсем: через облако iCloud. Полиция при наличии соответствующего постановления может запросить у Apple все данные из учетной записи пользователя, включая облачные резервные копии. Для всех прочих доступен другой способ: при помощи Apple ID и пароля пользователя.

Откуда взять Apple ID и пароль?

Можно, к примеру, запустить Elcomsoft Internet Password Breaker на компьютере пользователя и посмотреть, не найдется ли там пароль от Apple ID или iCloud (он будет одним и тем же). Или попробовать сбросить через почту. Обойти двухфакторную аутентификацию, если она активирована, можно, получив SMS на SIM-карту, извлеченную из того же iPhone.

Наконец, можно поискать на компьютере пользователя так называемый маркер аутентификации, который позволит авторизоваться в iCloud без логина, пароля и вторичного фактора аутентификации. Разумеется, как маркер аутентификации, так и пароль от Apple ID или iCloud может найтись не в каждом случае, да и SIM-карта может быть защищена собственным PIN-кодом, но если вам удалось обойти эти препятствия, то при помощи специализированного софта (например, Elcomsoft Phone Breaker) вы сможете скачать следующие вещи:

- облачные резервные копии (до двух для каждого устройства в учетной записи);

- синхронизированные данные. Здесь — раздолье: и список открытых в Safari страниц с историей посещений, и календари, и заметки, и контакты, и даже журнал звонков и все текстовые сообщения, включая iMessage (для iMessage, правда, потребуется как пароль, так и код блокировки одного из доверенных устройств пользователя). Если у пользователя есть Mac, то могут найтись и файлы, синхронизированные с компьютера, и даже депонированный ключ для расшифровки раздела FileVault 2;

- если включена iCloud Photo Library — то и фотографии;

- если включен iCloud Keychain, то и пароли пользователя от разных онлайновых ресурсов. Для этого потребуется ввести код блокировки одного из доверенных устройств пользователя.

Заключение

Если вы прочитали эту статью, вероятно, вы уже догадался, можно ли взломать iPhone за девять минут при помощи «магического куба» или специализированного безымянного комплекса для взлома мобильных устройств. Да, можно — если телефон работает под управлением iOS 10–11.2.1 (то есть не получил обновление до iOS 11.2, вышедшее 2 декабря 2017 года) и был любезно разблокирован подозреваемым, не защищен кодом блокировки или код блокировки известен.

Если пользователь хоть раз обновил устройство после 2 декабря прошлого года — магия не сработает. Если телефон заблокирован неизвестным паролем — магия не сработает, код блокировки придется взламывать отдельным решением GrayKey или Cellebrite (которое, кстати, в случае успеха самостоятельно извлечет все данные). Если же телефон заблокирован и работает под управлением свежей версии iOS 11.4.1, а с момента последней разблокировки или подключения к аксессуару прошло больше часа, то не помогут и эти сервисы.

Какова вероятность того, что телефон работает на iOS 11.4.1?

По данным независимых источников (Apteligent и StatCounter), на долю iOS 11.4.x приходится от 61 до 63% устройств. К сожалению, источники не делают различия между iOS 11.4 и 11.4.1, однако исторические данные позволяют предположить, что доля iOS 11.4.1 на конец августа 2018-го составляет порядка 57%. С уверенностью можно сказать, что именно эти 57% устройств на сегодняшний день будет невозможно взломать исключительно техническими средствами, не принудив самого пользователя разблокировать устройство или сообщить код блокировки.

А что ожидается в ближайшем будущем?

Скоро выходит iOS 12, на которую, скорее всего, перейдут практически все пользователи iOS 11 и большинство пользователей старых устройств: новая версия системы работает действительно быстрее предыдущих. Некоторые обозреватели даже бета-версии характеризуют словами «новая жизнь для старых устройств», и в этом есть значительная доля правды. В частности, массовый переход на iOS 12 означает и массовое распространение режима USB Restricted Mode.

Для iOS 11.4 уже найдена и подтверждена уязвимость. Джейлбрейк можно ожидать со дня на день. Для iOS 11.4.1 уязвимостей пока что не обнаружено, но вероятность, что их найдут, мы оцениваем как высокую. Правда, придется подождать.

В бета-версиях iOS 12 критических уязвимостей пока не выявили, но вероятность их обнаружения мы также считаем высокой.