Мы продолжаем изучать форензику (компьютерную криминалистику). Мы уже ознакомились с особенностями форензики в Windows 10 и после того как создали дамп жесткого диска, попробуем создать дамп оперативной памяти Windows, так как в нем можно найти очень много артефактов, особенно если дело касается поиска следов инфицирования или установки левого софта на машину.

Прежде чем мы продолжим, хочу посоветовать ознакомится с материалами касаемо компьютерной криминалистики. Это обширная статья, которая поможет вам в изучении форензики.

Как создать дамп оперативной памяти Windows

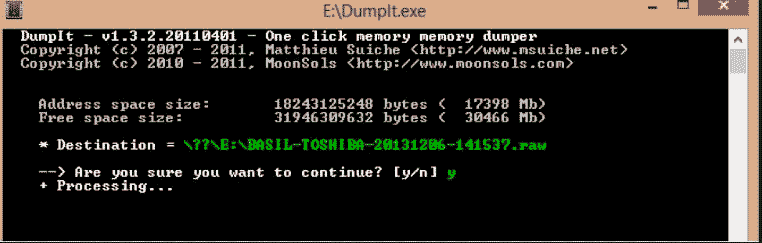

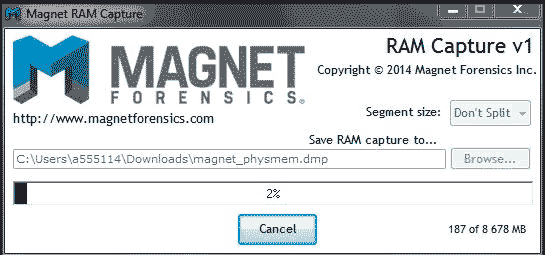

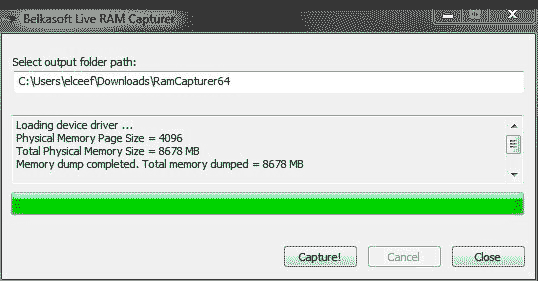

Для создания дампа оперативной памяти Windows нам потребуются две инструмента — DumpIt из пакета Comae Memory Toolkit и подобную ей Belkasoft RAM Capturer. Полученные .mem-образы можно будет открыть для парсинга в Volatility, Rekall, или Belkasoft Evidence Center.

Первый дамп оперативной памяти Windows делаем, используя утилиту DumpIt.

Второй дамп RAM мы сделаем в Belkasoft RAM Capturer.

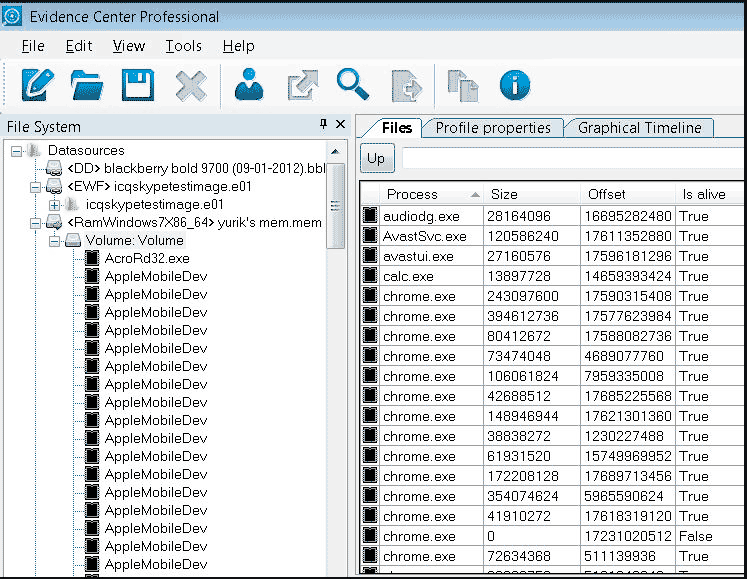

Настало время открыть полученный нами дамп RAM в комбайне под названием Belkasoft Evidence Center.

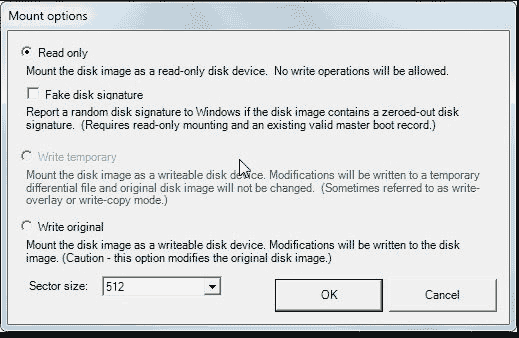

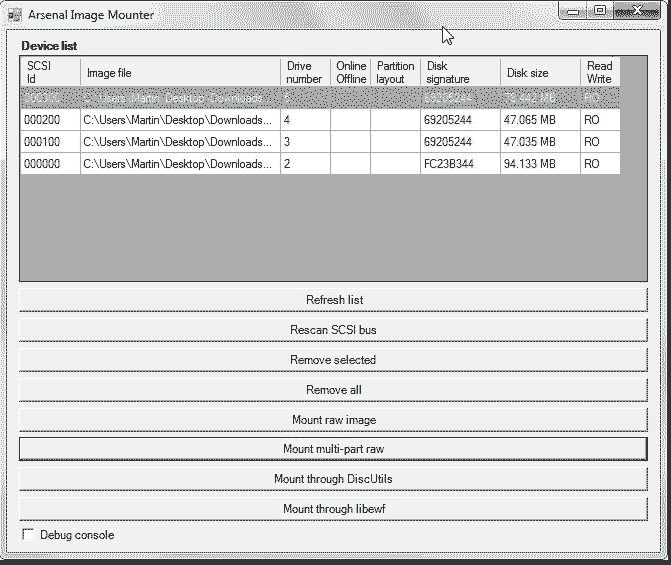

Образы HDD-диска, полученные на самом первом шаге, с легкостью можно скормить Arsenal Image Mounter.

С созданием дампа оперативной памяти Windows мы разобрались. В следующей статье мы продолжим заниматься форензикой и поговорим о поиске артефактов на компьютере.

ПОЛЕЗНЫЕ ССЫЛКИ:

- Создание флешки для дампа RAM (атака Cold Boot)

- Создание дампа оперативной памяти с помощью FTK Imager