Думаю все наши посетители уже слышали о стеганографии — способе скрыть передачу данных, добавив их в легитимный файл либо записав эту информацию в память, занимаемую легитимным файлом (с текстом, музыкой или картинкой), без нарушения работоспособности последнего.

Стеганография, о которой мы уже не раз писали очень надежный способ передачи секретной информации. А если исходную информацию еще и зашифровать, то восстановить ее будет очень затруднительно.Но речь пойдет не о сокрытии информации в файле, а о том как эту самую информацию найти.

Еще по теме: Создание дампа памяти всех процессов Windows

Поиск скрытых данных в незаполненной области файла

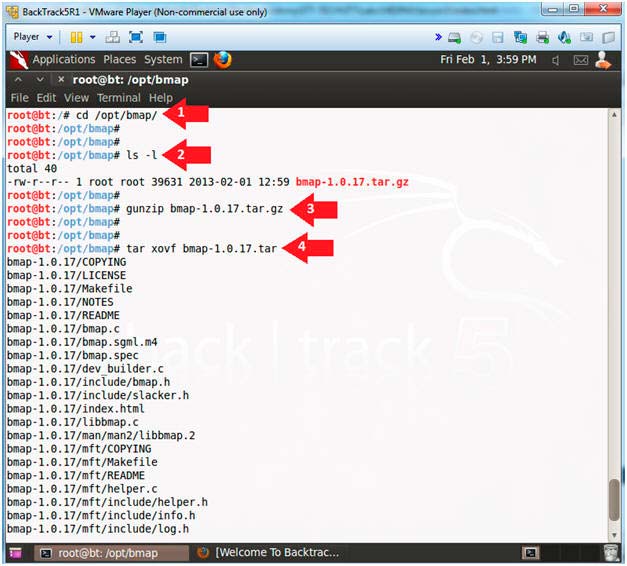

Для выполнения сегодняшнего форензик кейса нам понадобится утилита bmap-tools, здесь можете почитать по ней дополнительную информацию. В моем дистрибутиве предустановленной версии bmap не оказалось, поэтому придется поставить ее ручками. Как и в прошлый раз, первым делом открываем терминал в BackTrack и пишем следующие команды:

|

1 2 3 |

# cd /opt # mkdir bmap # cd bmap |

После создания директории открываем любой браузер и по приведенной ссылке скачиваем архив с утилитой.

Снова в терминал, где пишем следующее:

|

1 2 3 4 |

# cd /opt/bmap # ls -l # gunzip bmap-1.0.17.tar.gz # tar -xovf bmap-1.0.17.tar |

Теперь наша утилита готова скомпилироваться в бинарный файл, для чего выполняем команды

|

1 2 |

# cd /opt/bmap/bmap-1.0.17 # make |

Запуск bmap:

|

1 2 3 |

# ln -s /opt/bmap/bmap-1.0.17/bmap /sbin/bmap # which bmap # bmap -help |

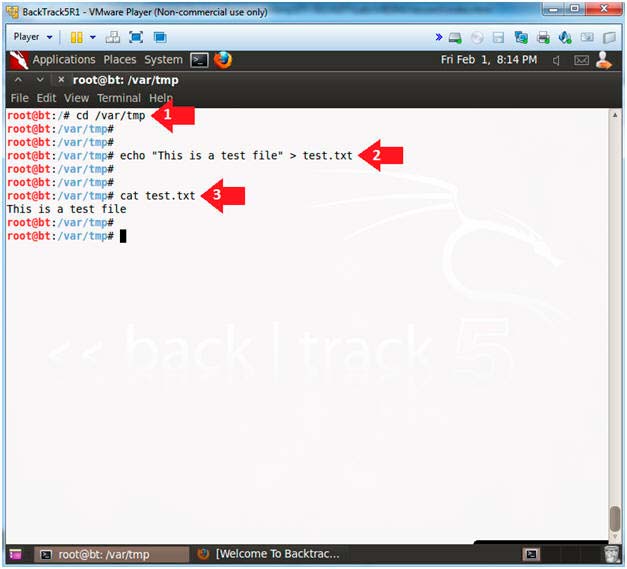

Переходим к созданию текстового файла, в который будем прятать наше «секретное сообщение»:

|

1 2 3 |

# cd /var/tmp # echo "This is a test file" > test.txt # cat test.txt |

|

1 2 |

# bmap --mode slack test.txt # ls -l test.txt |

Добавляем наше «секретное сообщение»:

|

1 2 3 4 |

# echo "Top Secret Data Goes Here" | bmap --mode putslack test.txt # ls -l test # cat test.txt # strings test.txt |

Обратите внимание: изменился только размер пространства, занимаемого данным файлом на диске, — внутри же самого файла ничего не изменилось.

Делаем бэк на терминал и проводим эксперимент:

|

1 2 3 4 5 |

# rm test.txt # ls -l test.txt # echo "This is a test file" > test.txt # bmap --mode slack test.txt # echo "Your Name" |

Что в итоге? Наш файл был удален, но секретное сообщение осталось, поскольку при стирании были зачищены только сектора диска, занимаемые номинальным файлом. После того как мы вызвали команду

|

1 |

# bmap --mode slack test.txt |

в терминале появилась строка нашего сообщения, скрытого в неразмеченной области.

На этом все. В этом форензик кейсе мы познакомились с утилитой bmap и узнали про поиск скрытых данных в незаполненной области файла. Надеюсь данный кейс поможет вам освоить форензику. Удачи!

Еще по теме: Дистрибутивы для форензики

Спасибо за статью, сжато, но очень интересно